C’è una minaccia cyber “invisibile” attiva all’interno dei device e dei pc di decine di migliaia di utenti e aziende in Italia: le botnet; malware che potenzialmente hanno anche funzionalità di copiare e rubare tutto quello che l’utente digita sulla tastiera.

In un 2021 che ha visto l’Italia, suo malgrado, protagonista di incidenti informatici di altissimo profilo, le prime pagine dei quotidiani sono state tempestate di notizie che raccontavano dei disagi causati ai cittadini da attacchi come quello al CED del Lazio.

Nel background, però, era attiva una minaccia meno evidente, una schiera di macchine asservite al volere dei Criminal Hacker, proprio con lo scopo di acquisire informazioni e credenziali che poi sarebbero servite a portare a termine crimini informatici proprio come quelli citati.

Ma cosa sono queste botnet? Come operano? Cosa le rende così pericolose e quanti dei nostri device potrebbero essere stati colpiti?

Per comprendere meglio lo spaccato della situazione italiana, Swascan (Tinexta Cyber) ha appena rilasciato uno studio che analizza in dettaglio punti salienti e possibili conseguenze della situazione nel nostro Paese.

Cos’è una botnet

Come spiegano gli esperti di Swascan nel report, una botnet (abbreviazione di “rete di robot”) è una rete di dispositivi – pc, notebook, cellulari, tablet, apparati IOT quali gli elettrodomestici di ultima generazione – infettati da malware.

Tutti questi bot sono sotto il controllo di un unico aggressore che può controllarli ed eseguire dei comandi a totale insaputa del legittimo proprietario.

Ogni singola macchina sotto il controllo del Criminal Hacker è conosciuta come un bot. Da un’unica interfaccia, l’attaccante può comandare ogni dispositivo della sua botnet per eseguire simultaneamente un’azione criminale coordinata.

Poiché le botnet rimangono sotto il controllo di un aggressore remoto, le macchine infettate possono essere spente, avviate, riavviate, ricevere aggiornamenti e cambiare il loro comportamento in pochi istanti.

“I malware che trasformano il computer in un bot sono come qualsiasi altro malware: possono diffondersi, ad esempio, attraverso azioni di social engineering (il malware è all’interno di un allegato ricevuto via e-mail o di una mobile app) o attraverso azioni più complesse, come lo sfruttamento d vulnerabilità di altri software. Una volta che il destinatario apre il file dannoso sul suo computer o comunque viene infettato, il bot “fa rapporto” al server di comando e controllo dove il Criminal Hacker può dettare i comandi ai computer infetti o estrapolarne dati sensibili a suo piacimento, dati che includono spesso e volentieri le credenziali”, ci racconta Pierguido Iezzi, CEO di Swascan.

PC “Zombie” in cerca di password

Ciò che rende temibili le botnet è proprio la loro capacità di intrufolarsi silenziosamente e carpire informazioni dai pc o device che colpiscono.

Uno dei loro principali compiti è, come racconta Iezzi, quello di raccogliere le credenziali degli utenti: nickname, nomi utenti, password, pin code e quant’altro viene usato per accedere ai propri profili social, alle proprie mail sia aziendali che private, alla VPN aziendale per lavorare da remoto, al proprio conto corrente bancario e alla propria carta di credito.

“Il rischio che scaturisce dal furto di credenziali tramite Botnet è molto alto, non solo per gli account di singoli privati, ma anche per gli account aziendali. Questo perché sono i nostri dispositivi stessi ad essere stati compromessi da un malware, non la “semplice combinazione. È una minaccia completamente endogena al nostro device”.

95mila dispositivi colpiti e attivi sui social

Come si legge nel report, Swascan ha identificato oltre 95.000 dispositivi infetti e attivi in Italia nel 2021. Dispositivi che – nel periodo preso in esame – sono stati utilizzati per connettersi a Facebook.

I dati, infatti, fanno riferimento, in particolare, ai dispositivi che – mentre erano sotto il controllo di botnet – si erano connessi a “it-it.facebook.com”. Si precisa che Facebook non ha nessuna responsabilità, piuttosto, le responsabilità ricadono completamente sui singoli utenti.

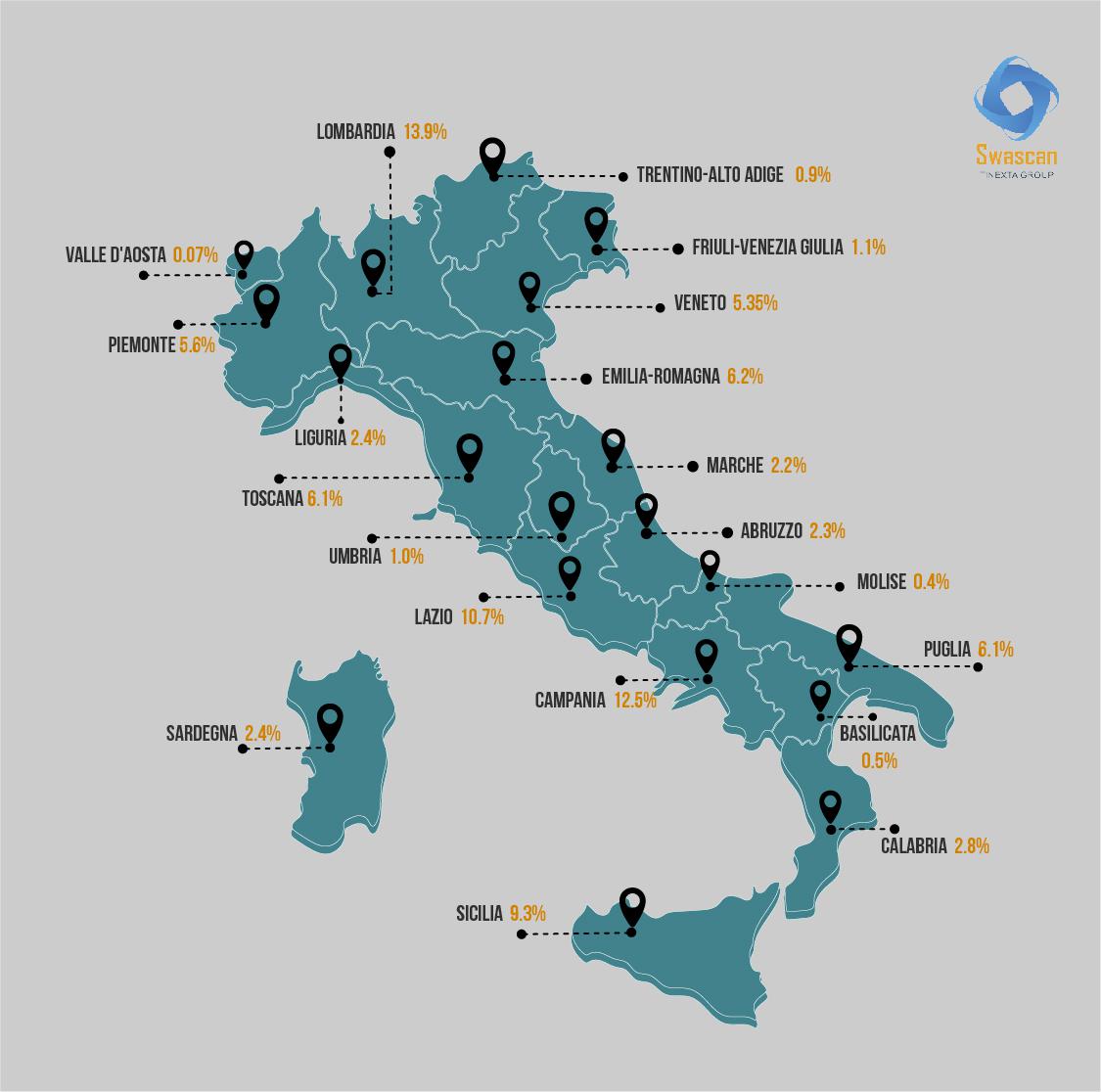

Dagli oltre 95mila device, Il SOC Swascan ha isolato e analizzato il 24% degli IP riuscendo anche a contestualizzare la diffusione geografica delle varie botnet, come visibile nella cartina riportata di seguito. Logicamente, maggiore sarà il numero di abitanti della regione, maggiore sarà la diffusione delle botnet. Il risultato della ricerca conferma un rischio altissimo per numerosi utenti privati che – a loro insaputa – stanno esponendo la propria identità digitale, ma allo stesso tempo un rischio concreto per le aziende.

Questo è un indicatore importante: Il livello di diffusione di utenti del popolare social network permette infatti di contestualizzare il numero di dispositivi “infetti” associati e dunque anche le relative credenziali, potenzialmente compromesse.

Siamo di fronte, quindi, ad oltre 95mila utenti che – inconsciamente – hanno potenzialmente utilizzato il proprio device per inserire credenziali, mentre erano sotto osservazione. Facebook è stato, in un certo senso, il canarino nella miniera…

“Ovviamente nessuna responsabilità è ascrivibile a Facebook, che è stata usata semplicemente come indicatore. Piuttosto, le responsabilità ricadono sui singoli (ignari) utenti, che a loro insaputa hanno utilizzato una macchina “osservata” per inserire le proprie credenziali”, ci spiega Iezzi.

L’aver esposto inconsciamente queste informazioni, continua il CEO di Swascan, espone ogni utente ad attacchi informatici di diverso tipo:

• Account take Over: furto dell’identità

• Ricatto

• Attività di social engineering

“Come se non bastasse, i dispositivi infettati sono anche quelli che usiamo spesso per lavoro. Quindi possono essere a disposizione degli attaccanti anche le credenziali di accesso ai sistemi webmail, ai sistemi di connessione remota e anche a documenti riservati, esponendo le aziende per le quali operiamo a rischi di attacchi ransomware, phishing e spear phishing e spionaggio”.

Come difendersi

Le botnet sono una minaccia particolarmente subdola, i segnali di un’infezione sono spesso difficili da captare a differenza – per esempio – di un ransomware.

“Per scongiurare ogni rischio, lato utente privato, è necessario mantenere alta la guardia e soprattutto utilizzare le stesse best practice che riducono significativamente il rischio di essere colpiti e soprattutto tengono al sicuro i nostri account. Dobbiamo utilizzare, dove possibile, l’autenticazione a due fattori, mantenere il sistema operativo del nostro pc aggiornato, non aprire file da fonti sconosciute o sospette, scansionare tutti i file scaricati prima di eseguirli, non cliccare su link sospetti… insomma tutte quegli accorgimenti che dovrebbero essere comunque la norma quando utilizziamo internet..”, spiega Iezzi.

Per le aziende, invece, continua il CEO di Swascan, l’intervento è più comprensivo.

“Ogni organizzazione, piccola o grande che sia, è oramai un ambiente molto eterogeneo e iperconnesso. Difendersi dai rischi cyber è possibile solo adottando una strategia di difesa tripartita, basta su sicurezza predittiva, preventiva e proattiva. Non è più pensabile giocare di risposta davanti alle costanti e crescenti minacce del panorama cyber, queste vanno anticipate, circoscritte e scongiurate attraverso tecnologie e processi ben definiti. In un mondo iperconnesso viviamo in un contesto di data e information overload. Dati e informazioni che sono un tesoro per i criminal hacker. Non possiamo abbassare la guardia”

Info: swascan.com/it